Você contratou um servidor no Microsoft Azure e precisa que o servidor comunique com sua rede? Mostraremos aqui como configurar VPN site to site no Azure.

A plataforma permite que você faça esta conexão com segurança e consiga utilizar os recursos do servidor em nuvem, como se fosse um servidor local. Caso você tenha um servidor em nuvem com porta pública, para maior segurança e boas práticas é aconselhável o acesso através de VPN site to site ou client to site.

Para configurar uma conexão VPN site to site com a Microsoft Azure utilizaremos o protocolo IPSEC. Para isto você precisará de um firewall de borda ou roteador de borda com a função IPSEC para fechar esta conexão.

Para esta conexão não é necessária a aquisição de link dedicado. É possível fechar a conexão através de DDNS, porém para uma conexão estável é aconselhável um link que garanta estabilidade.

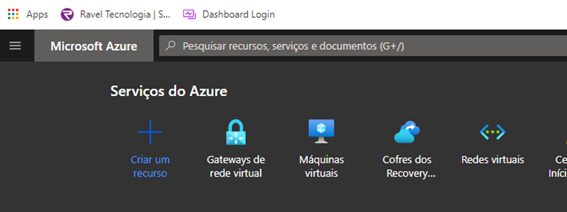

Abaixo os passos para configuração no Azure.

Considerando que você já tenha o servidor na nuvem já com as subnets configuradas.

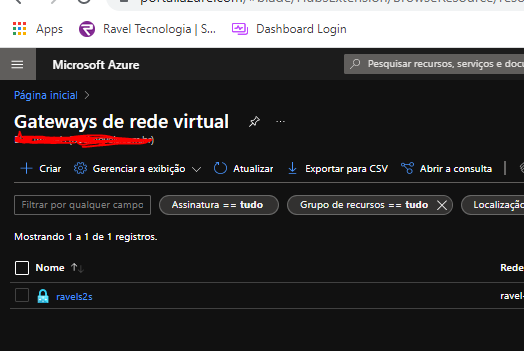

- Precisamos configurar Virtual Network Gateway | Gateways de rede Virtual

- Selecione a opção “+ Criar”

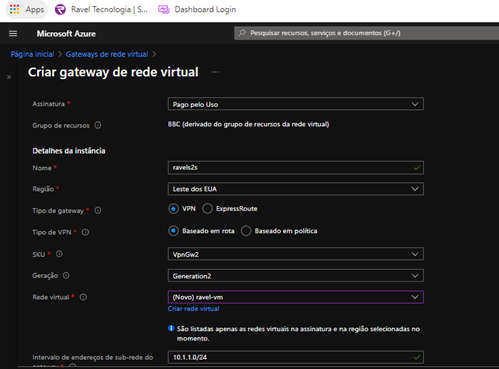

- Para criação selecione conforme listado abaixo:

Assinatura: Selecione sua assinatura

Detalhes da Instância

Nome: Colocamos Ravel, mas se você tiver várias filiais você pode definir conforme o nome da unidade.

Região: Defina a região onde você terá menos latência.

Tipo de Gateway: Selecione VPN

SKU: Deixar padrão

Geração: Deixar padrão

Rede Virtual: Defina a sua Subnet da máquina virtual, se tiver mais de uma máquina virtual em outra rede escolher a que você irá fazer a conexão, ou você pode criar uma nova rede.

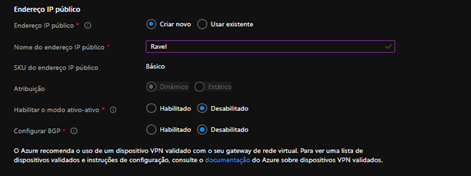

Endereço IP Público: Coloca em Criar novo defina um novo “Ravel” e deixar padrão as demais opções.

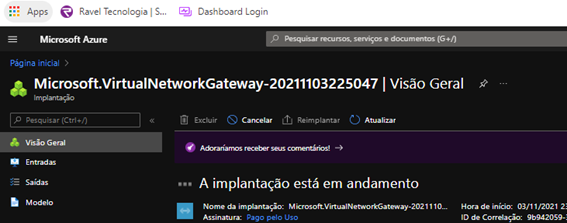

- Clique em avançar, ele demora cerca de 15 minutos para provisionar.

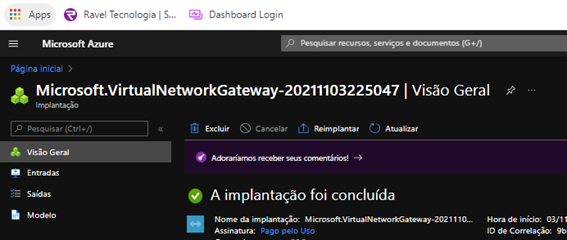

- Após a finalização de implementação do recurso de VPN, iremos iniciar a configuração.

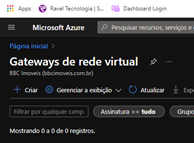

- Entre no Gateways de rede virtual e selecione a conexão que foi criada.

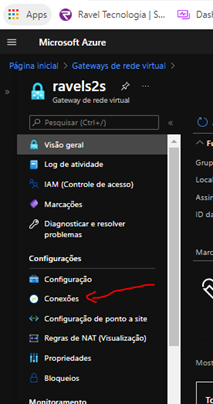

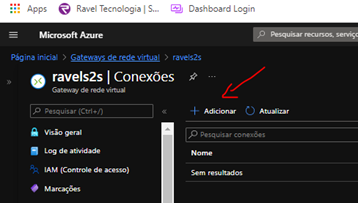

- Procura a opção “Conexões” e adicione uma nova

- Siga os passos abaixo:

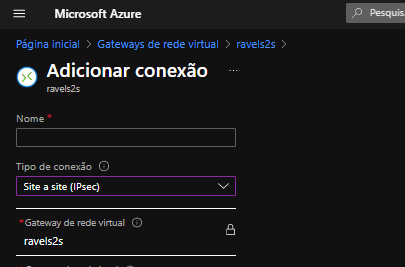

- Na opção Nome : Defina o melhor nome para identificar aquela conexão, conforme sugerido anteriormente você pode utilizar nomes da filiais ou matriz.

- Em tipo de Conexão: Selecione “Site a Site (IPsec)”

- Na opção Gateway de rede Virtual: Não altere, mantém “default”

- Na opção Gateway de rede local, precisaremos configurar o IP externo, clique em Escolher um Gateway de rede local, Criar novo “definimos um fictício para demostrar a configuração”

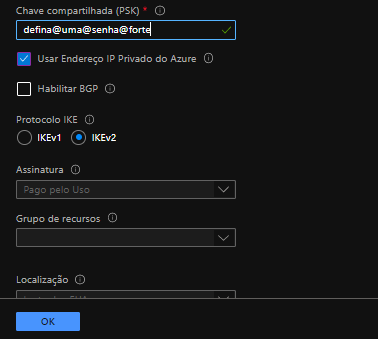

- Após esta configuração, precisaremos configurar a PSK, será a chave para autenticação entre os Firewall, é aconselhável que você defina uma chave complexa.

- Selecione a opção ip privado ou deixe sem conforme sua configuração inicial e o protocolo veja se seu firewall o tipo IKEv1 ou IKEv2.

- Selecione OK.

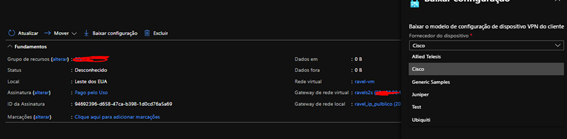

- Após a criação na plataforma Azure é possível realizar o download da configuração para alguns fabricantes

Após este procedimento você precisará configurar seu firewall de borda para a conexão funcionar, após este procedimento você visualizar o status da conexão na tela acima no item “Status”

Caso precise de um Firewall para fechar conexão com Microsoft Azure, podemos auxiliar. Saiba mais: https://ravel.com.br/firewall-starti-security